En el artículo de hoy, hemos querido crear una nueva sección para nuestro blog dedicado a las pruebas de concepto. En nuestro canal de YouTube, realizaremos demostraciones del funcionamiento de algún programa o aplicación que nos parezca de interés.

En esta nos ocasión, nos hemos estado divirtiendo con los Ransomware y la solución de antivirus para endpoint de Tend Micro, llamada Officescan. Hemos de decir, que no ha sido fácil capturar algún Ransomware vivo, porque, además de la aplicación endpoint de Trend Micro, también tenemos instalado Trend Micro ScanMail para Exchange en nuestro servidor de correo electrónico y este no dejaba pasar ningún correo electrónico infectado.

El Ransomware es una plaga que viene de lejos, apareció por primera vez en el año 2012 de forma muy localizada con un Ransomware llamado Reveton y su distribución y variedades fueron creciendo hasta llegar al septiembre del año 2013, que hizo su aparición el Ransomware basado en cifrado de archivos conocido como CryptoLocker.

El Ransomware es un tipo de programa informático malintencionado que restringe el acceso a archivos del sistema operativo que infecta, y seguidamente pide un rescate a cambio de quitar dicha restricción.

El Ransomware es un tipo de programa informático malintencionado que restringe el acceso a archivos del sistema operativo que infecta, y seguidamente pide un rescate a cambio de quitar dicha restricción.

La mayoría de los Ransomware, simplemente encriptan los datos personales del usuario y posteriormente coaccionan al usuario con el fin de hacerle pagar un rescate para la recuperación de dichos archivos.

Los más conocidos por todos, podrían ser CryptoLocker y Locky, con sus famosos mensajes de correo electrónico de la llegada de un paquete de Correos o la factura exageradamente cara de luz de Endesa respectivamente, hasta llegar a la actualidad con WannaCry aparecido el 12 de mayo de 2017.

WanaCryptor o más conocido como WannaCry es un Ransomware que aparece el 12 de mayo de 2017, el código ataca una vulnerabilidad de Microsoft Windows SMB Server que se describe en el Microsoft Security Bulletin MS17-010.

WannaCry cifra los datos que y pide, para poder recuperar dichos datos, que se pague una cantidad determinada de dinero en un tiempo determinado. Si el pago no se hace efectivo en el tiempo estipulado en la nota de rescate, el usuario no podrá tener acceso a sus datos cifrados.

Un equipo infectado con WannaCry que se conecte a una red puede contagiar a otros dispositivos conectados.

Se pudo detener su expansión de WannaCry un gracias a Marcus Hutchins (@MalwareTechBlog) un programador de Reino Unido, autor del blog llamado MalwareTechBlog.

WanaCryptor o más conocido como WannaCry es un Ransomware que aparece el 12 de mayo de 2017, el código ataca una vulnerabilidad de Microsoft Windows SMB Server que se describe en el Microsoft Security Bulletin MS17-010.

WannaCry cifra los datos que y pide, para poder recuperar dichos datos, que se pague una cantidad determinada de dinero en un tiempo determinado. Si el pago no se hace efectivo en el tiempo estipulado en la nota de rescate, el usuario no podrá tener acceso a sus datos cifrados.

Un equipo infectado con WannaCry que se conecte a una red puede contagiar a otros dispositivos conectados.

Se pudo detener su expansión de WannaCry un gracias a Marcus Hutchins (@MalwareTechBlog) un programador de Reino Unido, autor del blog llamado MalwareTechBlog.

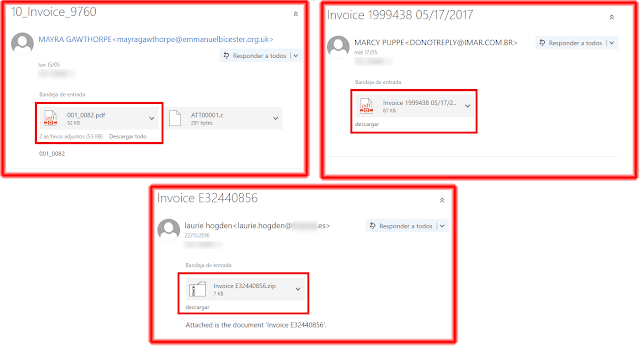

Los Virus y Ransomware más comunes hoy en día, llegan a nuestros clientes de correo electrónico haciéndose pasar por una factura que, al acceder al enlace o abrir el archivo adjunto desencadenan el proceso de encriptación.

También he encontrado en muchísimas ocasiones, servidores completamente encriptados por un Ransomware, porque alguien ha accedido a ellos directamente y lo ha ejecutado. Esto suele suele suceder cuando los informáticos de la empresa en cuestión, tienen abierto el puerto de Terminal Services a Internet. Un descuido muy peligroso hoy en día.

También he encontrado en muchísimas ocasiones, servidores completamente encriptados por un Ransomware, porque alguien ha accedido a ellos directamente y lo ha ejecutado. Esto suele suele suceder cuando los informáticos de la empresa en cuestión, tienen abierto el puerto de Terminal Services a Internet. Un descuido muy peligroso hoy en día.

Para prevenir la infección de los Randomware, en primer lugar deberemos tener nuestro sistema operativo actualizado y todos los accesos a nuestra red controlados.

En segundo lugar, y quizás esto es lo mas importante, es concienciar a los usuarios de:

En segundo lugar, y quizás esto es lo mas importante, es concienciar a los usuarios de:

- No usar los enlaces o archivos adjuntos de correos electrónicos sean sospechosos.

- Evitar visitar sitios web poco confiables.

- Si se recibe un correo electrónico de alguna persona conocida, pero con un enlace que pueda parecer sospechoso, lo mejor es preguntar al emisor del correo antes de abrir el enlace.

Es importante recordar a los usuarios que, en algunos casos, los equipos que son infectados envían correos de forma aleatoria a la lista de contactos del usuario con el virus adjunto.

Si no esperamos una factura de alguien, o no conocemos al emisor de dicha factura tendríamos que eliminar dicho correo electrónico directamente.

Esto, incluiría los casos de los correos electrónicos de Endesa o Correos que anteriormente hemos mencionado.

Si, todos sabemos quienes son Correos y Endesa pero, si nos paramos a pensar con detenimiento estas dos empresas que todos conocemos, NO son nadie conocido.

Si nos llega una factura de luz, y nosotros somos usuarios de la factura electrónica de nuestra compañía de la luz, por ejemplo, lo mejor será que borremos el correo electrónico y descarguemos la factura directamente desde la página web de la compañía, de este modo, estamos seguros que el emisor de la factura es nuestra compañía de la luz. Cualquiera puede copiar un logotipo de una empresa tan conocida.

Si, todos sabemos quienes son Correos y Endesa pero, si nos paramos a pensar con detenimiento estas dos empresas que todos conocemos, NO son nadie conocido.

Si nos llega una factura de luz, y nosotros somos usuarios de la factura electrónica de nuestra compañía de la luz, por ejemplo, lo mejor será que borremos el correo electrónico y descarguemos la factura directamente desde la página web de la compañía, de este modo, estamos seguros que el emisor de la factura es nuestra compañía de la luz. Cualquiera puede copiar un logotipo de una empresa tan conocida.

Como todos sabemos, en muchas ocasiones, los usuarios finales se toman muy a la ligera todos los consejos que les podamos dar, y por eso también será muy importante tener un buen antivirus que consiga detectar y eliminar este tipo de archivos maliciosos. Tanto en los Endpoit como en nuestro servidor de correo electrónico y/o Firewall.

En nuestro experimento hemos capturado un Ransomware y lo hemos ejecutado en un equipo Windows 7 al que le hemos instalado Trend Micro Officesccan, de este modo queremos comprobar como se comporta el producto.

Seguro que muchos de vosotros tenéis OfficeScan en vuestra red, pero no os queréis arriesgar a infectar vuestro entorno haciendo pruebas. Pues no hace falta que las hagáis, porque nosotros las hemos hecho por vosotros.

Podéis acceder al canal de YouTube de Pantallazos.es, donde encontrareis las pruebas que hemos realizado con Trend Micro OfficeScan. Si al finalizar la visualización del audiovisual os parece interesante nuestro aporte podéis darnos un Like a nuestro vídeo.

Podéis acceder y suscribiros al canal de Youtube de Pantallazos.es en el enlace que mostramos a continuación:

Espero os sea de utilidad.

Enlaces relacionados

No hay comentarios:

Publicar un comentario